SSL——Secure Sockets Layer雙向認(rèn)證(個(gè)人理解):

客戶端認(rèn)證:

客戶端通過(guò)瀏覽器訪問(wèn)某一網(wǎng)站時(shí),如果該網(wǎng)站為HTTPS網(wǎng)站,瀏覽器會(huì)自動(dòng)檢測(cè)系統(tǒng)中是否存在該網(wǎng)站的信任證書(shū),如果沒(méi)有信任證書(shū),瀏覽器一般會(huì)拒絕訪問(wèn),IE會(huì)有一個(gè)繼續(xù)訪問(wèn)的鏈接,但地址欄是紅色,給予用戶警示作用,即客戶端驗(yàn)證服務(wù)端并不是強(qiáng)制性的,可以沒(méi)有服務(wù)端的信任證書(shū),當(dāng)然是否繼續(xù)訪問(wèn)完全取決于用戶自己。如何去除地址欄的紅色警告呢?后續(xù)會(huì)介紹導(dǎo)入服務(wù)端證書(shū)到瀏覽器的方法。

服務(wù)端認(rèn)證:

服務(wù)端需要獲取到客戶端通過(guò)瀏覽器發(fā)送過(guò)來(lái)的認(rèn)證證書(shū),該證書(shū)在服務(wù)端的證書(shū)庫(kù)中已存在,僅僅是個(gè)匹配過(guò)程,匹配成功即通過(guò)認(rèn)證,可繼續(xù)訪問(wèn)網(wǎng)站資源,反之則無(wú)法顯示網(wǎng)頁(yè),后續(xù)有截圖。

基本邏輯:

1、生成服務(wù)端密鑰庫(kù)并導(dǎo)出證書(shū);

2、生成客戶端密鑰庫(kù)并導(dǎo)出證書(shū);

3、根據(jù)服務(wù)端密鑰庫(kù)生成客戶端信任的證書(shū);

4、將客戶端證書(shū)導(dǎo)入服務(wù)端密鑰庫(kù);

5、將服務(wù)端證書(shū)導(dǎo)入瀏覽器。

構(gòu)建演示系統(tǒng)

演示環(huán)境:

JDK:1.6.0_32

Tomcat:apache-tomcat-7.0.27

開(kāi)發(fā)工具:MyEclipse 10

瀏覽器:Internet Explorer 9

一、生成密鑰庫(kù)和證書(shū)

可參考以下密鑰生成腳本,根據(jù)實(shí)際情況做必要的修改,其中需要注意的是:服務(wù)端的密鑰庫(kù)參數(shù)“CN”必須與服務(wù)端的IP地址相同,否則會(huì)報(bào)錯(cuò),客戶端的任意。

key.script

1、生成服務(wù)器證書(shū)庫(kù)

1、生成服務(wù)器證書(shū)庫(kù)

keytool -validity 365 -genkey -v -alias server -keyalg RSA -keystore E:\ssl\server.keystore -dname "CN=127.0.0.1,OU=icesoft,O=icesoft,L=Haidian,ST=Beijing,c=cn" -storepass 123456 -keypass 123456

keytool -validity 365 -genkey -v -alias server -keyalg RSA -keystore E:\ssl\server.keystore -dname "CN=127.0.0.1,OU=icesoft,O=icesoft,L=Haidian,ST=Beijing,c=cn" -storepass 123456 -keypass 123456

2、生成客戶端證書(shū)庫(kù)

2、生成客戶端證書(shū)庫(kù)

keytool -validity 365 -genkeypair -v -alias client -keyalg RSA -storetype PKCS12 -keystore E:\ssl\client.p12 -dname "CN=client,OU=icesoft,O=icesoft,L=Haidian,ST=Beijing,c=cn" -storepass 123456 -keypass 123456

keytool -validity 365 -genkeypair -v -alias client -keyalg RSA -storetype PKCS12 -keystore E:\ssl\client.p12 -dname "CN=client,OU=icesoft,O=icesoft,L=Haidian,ST=Beijing,c=cn" -storepass 123456 -keypass 123456

3、從客戶端證書(shū)庫(kù)中導(dǎo)出客戶端證書(shū)

3、從客戶端證書(shū)庫(kù)中導(dǎo)出客戶端證書(shū)

keytool -export -v -alias client -keystore E:\ssl\client.p12 -storetype PKCS12 -storepass 123456 -rfc -file E:\ssl\client.cer

keytool -export -v -alias client -keystore E:\ssl\client.p12 -storetype PKCS12 -storepass 123456 -rfc -file E:\ssl\client.cer

4、從服務(wù)器證書(shū)庫(kù)中導(dǎo)出服務(wù)器證書(shū)

4、從服務(wù)器證書(shū)庫(kù)中導(dǎo)出服務(wù)器證書(shū)

keytool -export -v -alias server -keystore E:\ssl\server.keystore -storepass 123456 -rfc -file E:\ssl\server.cer

keytool -export -v -alias server -keystore E:\ssl\server.keystore -storepass 123456 -rfc -file E:\ssl\server.cer

5、生成客戶端信任證書(shū)庫(kù)(由服務(wù)端證書(shū)生成的證書(shū)庫(kù))

5、生成客戶端信任證書(shū)庫(kù)(由服務(wù)端證書(shū)生成的證書(shū)庫(kù))

keytool -import -v -alias server -file E:\ssl\server.cer -keystore E:\ssl\client.truststore -storepass 123456

keytool -import -v -alias server -file E:\ssl\server.cer -keystore E:\ssl\client.truststore -storepass 123456

6、將客戶端證書(shū)導(dǎo)入到服務(wù)器證書(shū)庫(kù)(使得服務(wù)器信任客戶端證書(shū))

6、將客戶端證書(shū)導(dǎo)入到服務(wù)器證書(shū)庫(kù)(使得服務(wù)器信任客戶端證書(shū))

keytool -import -v -alias client -file E:\ssl\client.cer -keystore E:\ssl\server.keystore -storepass 123456

keytool -import -v -alias client -file E:\ssl\client.cer -keystore E:\ssl\server.keystore -storepass 123456

7、查看證書(shū)庫(kù)中的全部證書(shū)

7、查看證書(shū)庫(kù)中的全部證書(shū)

keytool -list -keystore E:\ssl\server.keystore -storepass 123456

keytool -list -keystore E:\ssl\server.keystore -storepass 123456二、Tomat配置

使用文本編輯器編輯${catalina.base}/conf/server.xml

找到Connector port="8443"的標(biāo)簽,取消注釋,并修改成如下:

<Connector port="8443" protocol="org.apache.coyote.http11.Http11NioProtocol" SSLEnabled="true"

<Connector port="8443" protocol="org.apache.coyote.http11.Http11NioProtocol" SSLEnabled="true"

maxThreads="150" scheme="https" secure="true"

maxThreads="150" scheme="https" secure="true"

clientAuth="true" sslProtocol="TLS"

clientAuth="true" sslProtocol="TLS"

keystoreFile="${catalina.base}/key/server.keystore" keystorePass="123456"

keystoreFile="${catalina.base}/key/server.keystore" keystorePass="123456"

truststoreFile="${catalina.base}/key/server.keystore" truststorePass="123456"/>

truststoreFile="${catalina.base}/key/server.keystore" truststorePass="123456"/>備注:

keystoreFile:指定服務(wù)器密鑰庫(kù),可以配置成絕對(duì)路徑,如“D:/key/server.keystore”,本例中是在Tomcat目錄中創(chuàng)建了一個(gè)名稱為key的文件夾,僅供參考。

keystorePass:密鑰庫(kù)生成時(shí)的密碼

truststoreFile:受信任密鑰庫(kù),和密鑰庫(kù)相同即可

truststorePass:受信任密鑰庫(kù)密碼

三、建立演示項(xiàng)目

項(xiàng)目結(jié)構(gòu)圖:

項(xiàng)目名稱:SSL(隨意)

SSLServlet.java

package com.icesoft.servlet;

package com.icesoft.servlet;

import java.io.IOException;

import java.io.IOException;

import java.io.PrintWriter;

import java.io.PrintWriter;

import java.security.cert.X509Certificate;

import java.security.cert.X509Certificate;

import javax.servlet.ServletException;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServlet;

import javax.servlet.http.HttpServlet;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import javax.servlet.http.HttpServletResponse;

/** *//**

/** *//**

* <p>

* <p>

* SSL Servlet

* SSL Servlet

* </p>

* </p>

*

*

* @author IceWee

* @author IceWee

* @date 2012-6-4

* @date 2012-6-4

* @version 1.0

* @version 1.0

*/

*/

public class SSLServlet extends HttpServlet

public class SSLServlet extends HttpServlet  {

{

private static final long serialVersionUID = 1601507150278487538L;

private static final long serialVersionUID = 1601507150278487538L;

private static final String ATTR_CER = "javax.servlet.request.X509Certificate";

private static final String ATTR_CER = "javax.servlet.request.X509Certificate";

private static final String CONTENT_TYPE = "text/plain;charset=UTF-8";

private static final String CONTENT_TYPE = "text/plain;charset=UTF-8";

private static final String DEFAULT_ENCODING = "UTF-8";

private static final String DEFAULT_ENCODING = "UTF-8";

private static final String SCHEME_HTTPS = "https";

private static final String SCHEME_HTTPS = "https";

public void doGet(HttpServletRequest request, HttpServletResponse response)

public void doGet(HttpServletRequest request, HttpServletResponse response)

throws ServletException, IOException

throws ServletException, IOException  {

{

response.setContentType(CONTENT_TYPE);

response.setContentType(CONTENT_TYPE);

response.setCharacterEncoding(DEFAULT_ENCODING);

response.setCharacterEncoding(DEFAULT_ENCODING);

PrintWriter out = response.getWriter();

PrintWriter out = response.getWriter();

X509Certificate[] certs = (X509Certificate[]) request.getAttribute(ATTR_CER);

X509Certificate[] certs = (X509Certificate[]) request.getAttribute(ATTR_CER);

if (certs != null)

if (certs != null)  {

{

int count = certs.length;

int count = certs.length;

out.println("共檢測(cè)到[" + count + "]個(gè)客戶端證書(shū)

out.println("共檢測(cè)到[" + count + "]個(gè)客戶端證書(shū) ");

");

for (int i = 0; i < count; i++)

for (int i = 0; i < count; i++)  {

{

out.println("客戶端證書(shū) [" + (++i) + "]: ");

out.println("客戶端證書(shū) [" + (++i) + "]: ");

out.println("校驗(yàn)結(jié)果:" + verifyCertificate(certs[--i]));

out.println("校驗(yàn)結(jié)果:" + verifyCertificate(certs[--i]));

out.println("證書(shū)詳細(xì):\r" + certs[i].toString());

out.println("證書(shū)詳細(xì):\r" + certs[i].toString());

}

}

} else

} else  {

{

if (SCHEME_HTTPS.equalsIgnoreCase(request.getScheme()))

if (SCHEME_HTTPS.equalsIgnoreCase(request.getScheme()))  {

{

out.println("這是一個(gè)HTTPS請(qǐng)求,但是沒(méi)有可用的客戶端證書(shū)

out.println("這是一個(gè)HTTPS請(qǐng)求,但是沒(méi)有可用的客戶端證書(shū) ");

");

} else

} else  {

{

out.println("這不是一個(gè)HTTPS請(qǐng)求,因此無(wú)法獲得客戶端證書(shū)列表

out.println("這不是一個(gè)HTTPS請(qǐng)求,因此無(wú)法獲得客戶端證書(shū)列表 ");

");

}

}

}

}

out.close();

out.close();

}

}

public void doPost(HttpServletRequest request, HttpServletResponse response)

public void doPost(HttpServletRequest request, HttpServletResponse response)

throws ServletException, IOException

throws ServletException, IOException  {

{

doGet(request, response);

doGet(request, response);

}

}

/** *//**

/** *//**

* <p>

* <p>

* 校驗(yàn)證書(shū)是否過(guò)期

* 校驗(yàn)證書(shū)是否過(guò)期

* </p>

* </p>

*

*

* @param certificate

* @param certificate

* @return

* @return

*/

*/

private boolean verifyCertificate(X509Certificate certificate)

private boolean verifyCertificate(X509Certificate certificate)  {

{

boolean valid = true;

boolean valid = true;

try

try  {

{

certificate.checkValidity();

certificate.checkValidity();

} catch (Exception e)

} catch (Exception e)  {

{

e.printStackTrace();

e.printStackTrace();

valid = false;

valid = false;

}

}

return valid;

return valid;

}

}

}

}

web.xml

說(shuō)明:該演示項(xiàng)目強(qiáng)制使用了SSL,即普通的HTTP請(qǐng)求也會(huì)強(qiáng)制重定向?yàn)镠TTPS請(qǐng)求,配置在最下面,可以去除,這樣HTTP和HTTPS都可以訪問(wèn)。

<?xml version="1.0" encoding="UTF-8"?>

<?xml version="1.0" encoding="UTF-8"?>

<web-app version="3.0"

<web-app version="3.0"

xmlns="http://java.sun.com/xml/ns/javaee"

xmlns="http://java.sun.com/xml/ns/javaee"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://java.sun.com/xml/ns/javaee

xsi:schemaLocation="http://java.sun.com/xml/ns/javaee

http://java.sun.com/xml/ns/javaee/web-app_3_0.xsd">

http://java.sun.com/xml/ns/javaee/web-app_3_0.xsd">

<display-name>Secure Sockets Layer</display-name>

<display-name>Secure Sockets Layer</display-name>

<servlet>

<servlet>

<servlet-name>SSLServlet</servlet-name>

<servlet-name>SSLServlet</servlet-name>

<servlet-class>com.icesoft.servlet.SSLServlet</servlet-class>

<servlet-class>com.icesoft.servlet.SSLServlet</servlet-class>

</servlet>

</servlet>

<servlet-mapping>

<servlet-mapping>

<servlet-name>SSLServlet</servlet-name>

<servlet-name>SSLServlet</servlet-name>

<url-pattern>/sslServlet</url-pattern>

<url-pattern>/sslServlet</url-pattern>

</servlet-mapping>

</servlet-mapping>

<welcome-file-list>

<welcome-file-list>

<welcome-file>index.jsp</welcome-file>

<welcome-file>index.jsp</welcome-file>

</welcome-file-list>

</welcome-file-list>

<!-- 強(qiáng)制SSL配置,即普通的請(qǐng)求也會(huì)重定向?yàn)镾SL請(qǐng)求 -->

<!-- 強(qiáng)制SSL配置,即普通的請(qǐng)求也會(huì)重定向?yàn)镾SL請(qǐng)求 -->

<security-constraint>

<security-constraint>

<web-resource-collection>

<web-resource-collection>

<web-resource-name>SSL</web-resource-name>

<web-resource-name>SSL</web-resource-name>

<url-pattern>/*</url-pattern><!-- 全站使用SSL -->

<url-pattern>/*</url-pattern><!-- 全站使用SSL -->

</web-resource-collection>

</web-resource-collection>

<user-data-constraint>

<user-data-constraint>

<description>SSL required</description>

<description>SSL required</description>

<!-- CONFIDENTIAL: 要保證服務(wù)器和客戶端之間傳輸?shù)臄?shù)據(jù)不能夠被修改,且不能被第三方查看到 -->

<!-- CONFIDENTIAL: 要保證服務(wù)器和客戶端之間傳輸?shù)臄?shù)據(jù)不能夠被修改,且不能被第三方查看到 -->

<!-- INTEGRAL: 要保證服務(wù)器和client之間傳輸?shù)臄?shù)據(jù)不能夠被修改 -->

<!-- INTEGRAL: 要保證服務(wù)器和client之間傳輸?shù)臄?shù)據(jù)不能夠被修改 -->

<!-- NONE: 指示容器必須能夠在任一的連接上提供數(shù)據(jù)。(即用HTTP或HTTPS,由客戶端來(lái)決定)-->

<!-- NONE: 指示容器必須能夠在任一的連接上提供數(shù)據(jù)。(即用HTTP或HTTPS,由客戶端來(lái)決定)-->

<transport-guarantee>CONFIDENTIAL</transport-guarantee>

<transport-guarantee>CONFIDENTIAL</transport-guarantee>

</user-data-constraint>

</user-data-constraint>

</security-constraint>

</security-constraint>

</web-app>

</web-app>index.jsp

<%

<% @ page language="java" pageEncoding="UTF-8"%>

@ page language="java" pageEncoding="UTF-8"%>

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN">

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN">

<html>

<html>

<head>

<head>

<title>客戶端證書(shū)上傳</title>

<title>客戶端證書(shū)上傳</title>

<meta http-equiv="pragma" content="no-cache">

<meta http-equiv="pragma" content="no-cache">

<meta http-equiv="cache-control" content="no-cache">

<meta http-equiv="cache-control" content="no-cache">

<meta http-equiv="expires" content="0">

<meta http-equiv="expires" content="0">

</head>

</head>

<body>

<body>

<form action="${pageContext.request.contextPath}/sslServlet" method="post">

<form action="${pageContext.request.contextPath}/sslServlet" method="post">

<input type="submit" value="提交證書(shū)"/>

<input type="submit" value="提交證書(shū)"/>

</form>

</form>

</body>

</body>

</html>

</html>四、演示及配置

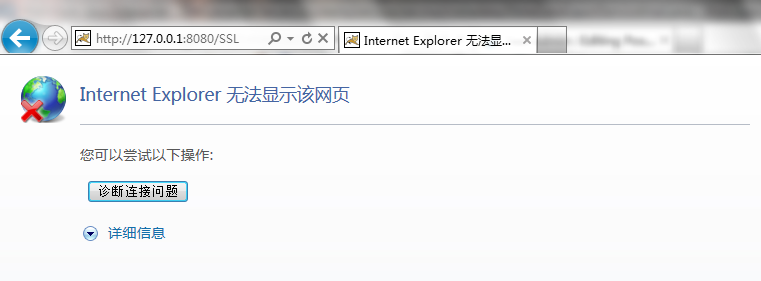

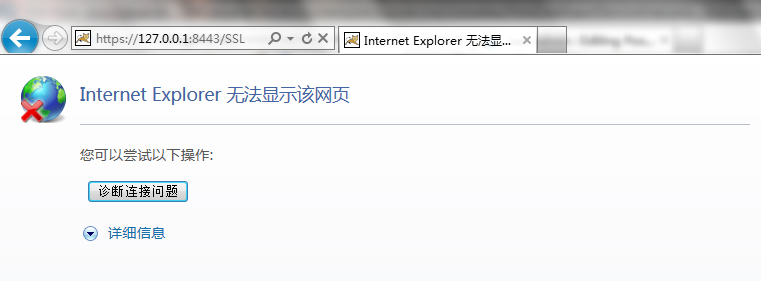

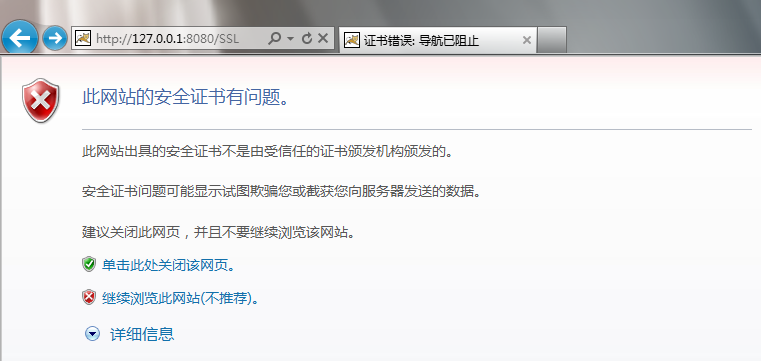

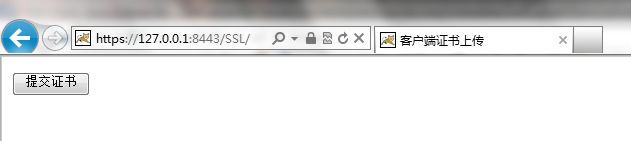

發(fā)布演示項(xiàng)目,通過(guò)瀏覽器訪問(wèn):

http://127.0.0.1:8080/SSL或

https://127.0.0.1:8443/SSL,得到相同的結(jié)果,如圖:

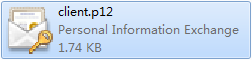

得到如上結(jié)果的原始是因?yàn)榭蛻舳藳](méi)有通過(guò)服務(wù)端的安全認(rèn)證,接下來(lái)將服務(wù)端給客戶端頒發(fā)的證書(shū)導(dǎo)入到瀏覽器中:

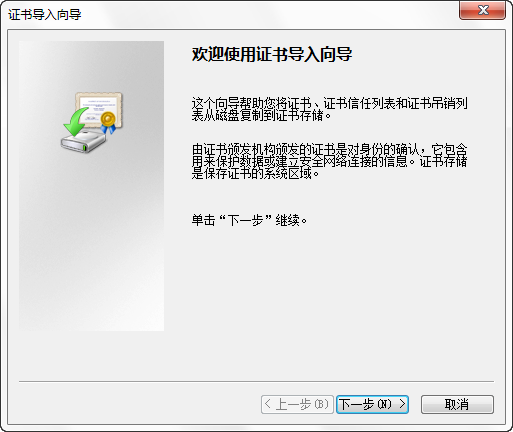

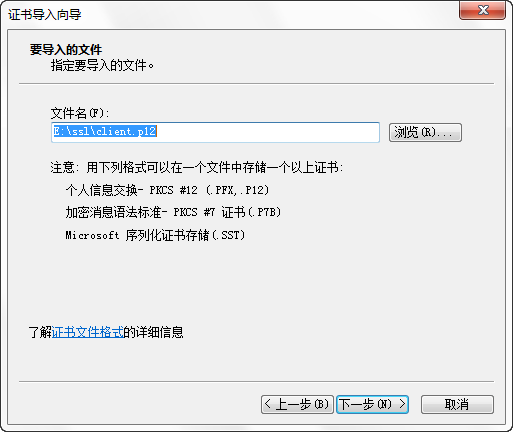

雙擊“client.p12”

彈出窗口,下一步

默認(rèn),下一步

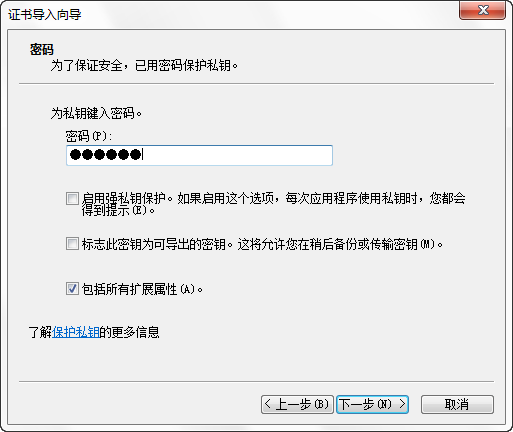

輸入生成密鑰時(shí)的密碼“123456”,下一步

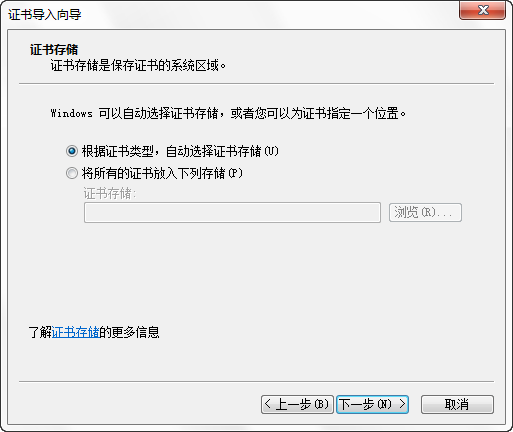

下一步

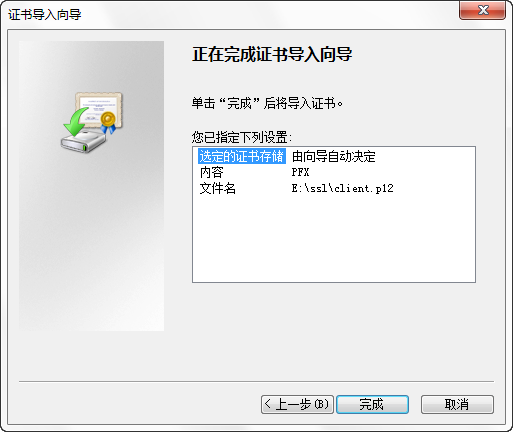

完成

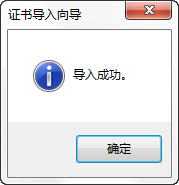

成功

再次訪問(wèn)

http://127.0.0.1:8080/SSL或

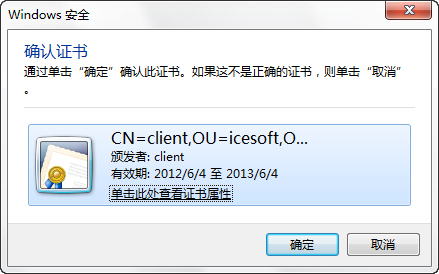

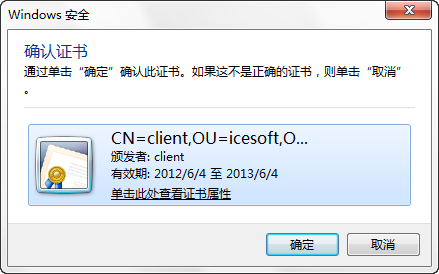

https://127.0.0.1:8443/SSL,彈出提示框:

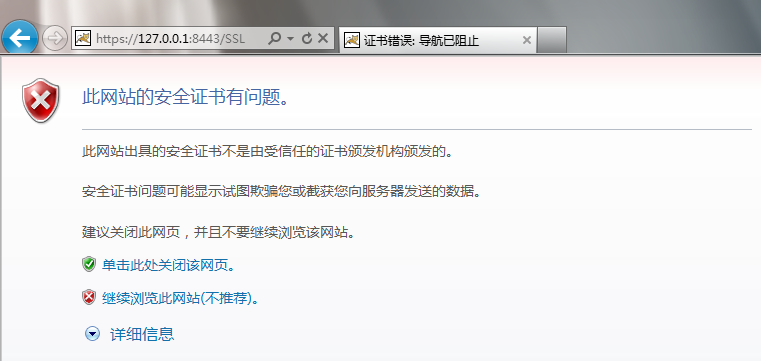

點(diǎn)擊確定后,IE瀏覽器自動(dòng)阻止了繼續(xù)訪問(wèn),并給予警告提示,原因是瀏覽器中未導(dǎo)入該網(wǎng)站的可信證書(shū)

點(diǎn)擊“繼續(xù)瀏覽此網(wǎng)站”,彈出提示,點(diǎn)擊確定

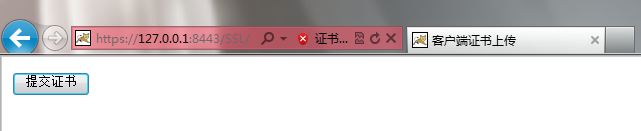

哇!鮮紅的地址欄,夠醒目吧!你訪問(wèn)的網(wǎng)站不安全那,親!

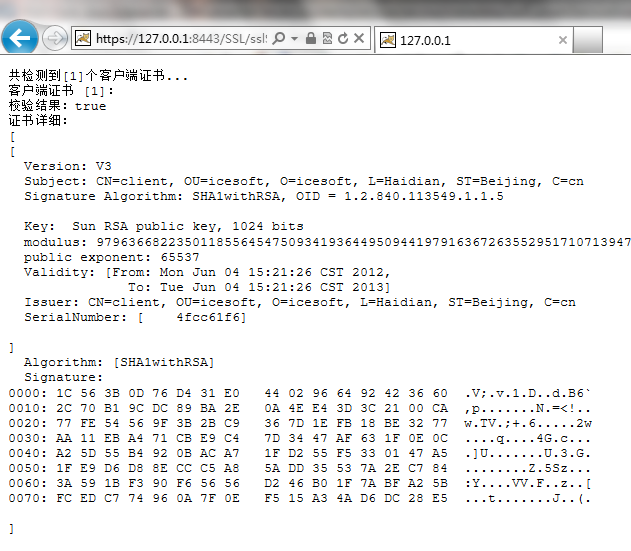

點(diǎn)擊“提交證書(shū)”按鈕,返回正確結(jié)果!

可以看出,客戶端并沒(méi)有服務(wù)端那么嚴(yán)格,只要未通過(guò)驗(yàn)證就甭想訪問(wèn),下面將服務(wù)端生成的信任證書(shū)導(dǎo)入到瀏覽器的根證書(shū)中,這樣紅色的地址欄就會(huì)消失了!

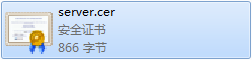

開(kāi)始導(dǎo)入服務(wù)端信任證書(shū),不能雙擊“server.cer”,需要手動(dòng)導(dǎo)入到受信任的根證書(shū)機(jī)構(gòu)中去。

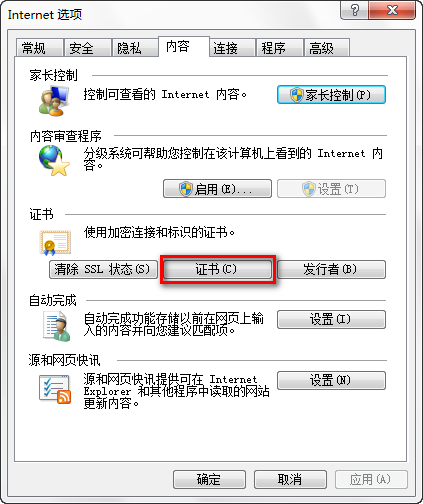

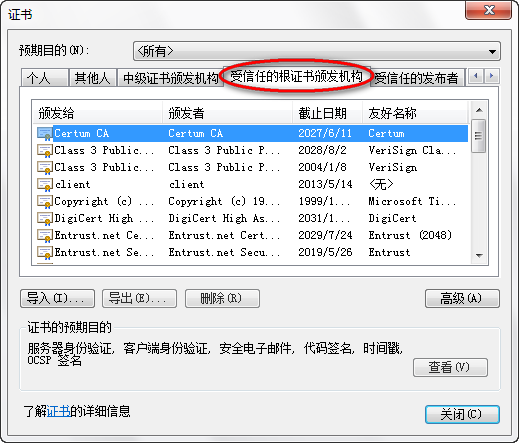

瀏覽器Internet選項(xiàng)-內(nèi)容-證書(shū)

點(diǎn)擊“受信任的根證書(shū)頒發(fā)機(jī)構(gòu)”

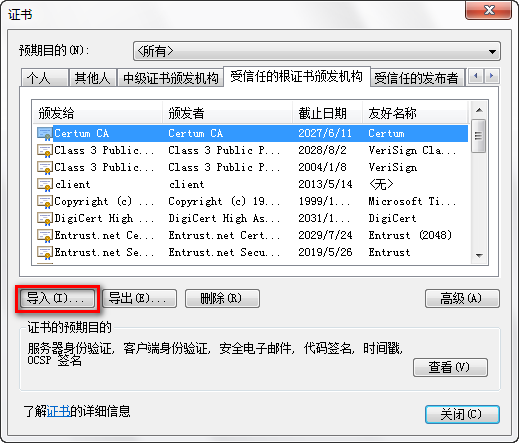

點(diǎn)擊“導(dǎo)入”

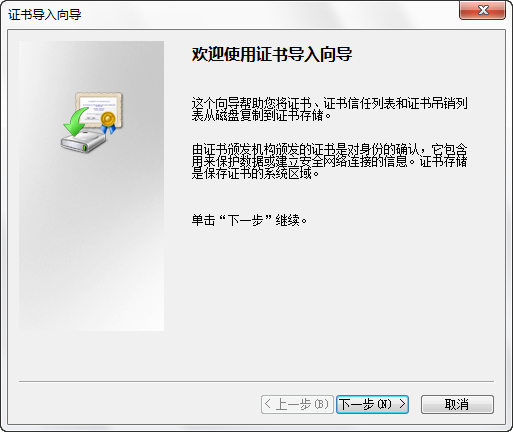

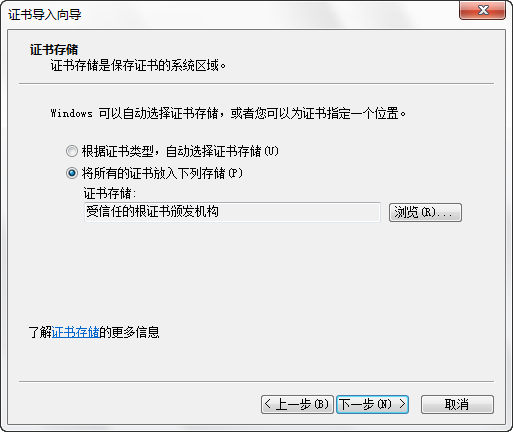

下一步

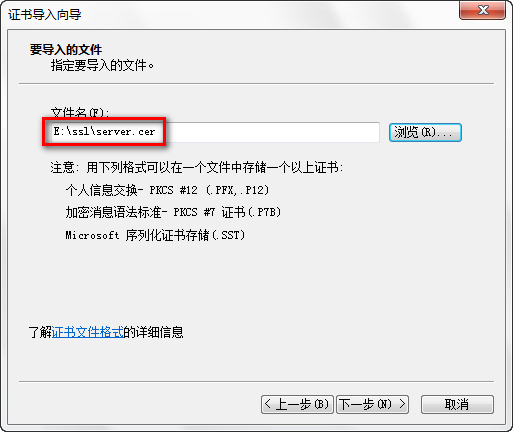

手動(dòng)選擇“server.cer”,下一步

下一步

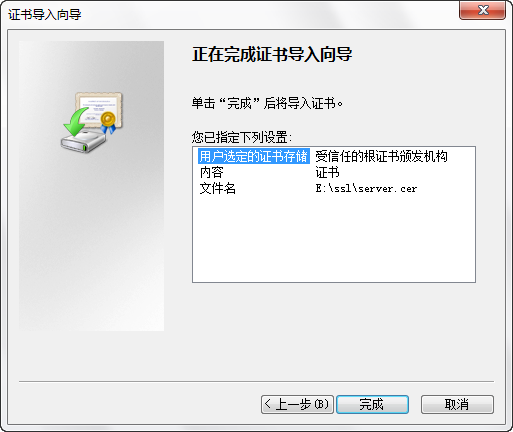

完成

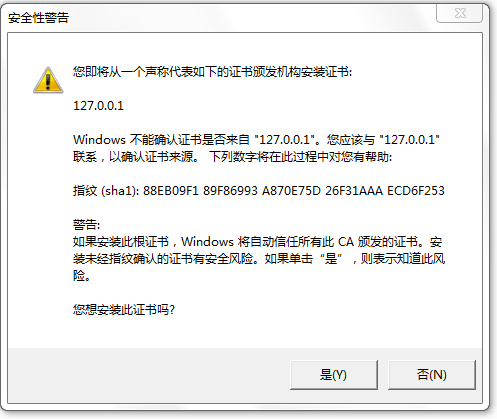

點(diǎn)“是”

成功

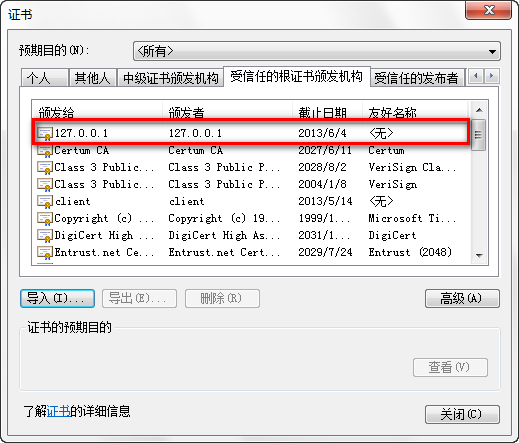

可以看到我們剛剛導(dǎo)入的根證書(shū)

把所有瀏覽器窗口都關(guān)掉,再次訪問(wèn)網(wǎng)站,發(fā)現(xiàn)鮮紅色已經(jīng)逝去

點(diǎn)擊“提交證書(shū)”按鈕,一切正常了,雙向認(rèn)證的DEMO結(jié)束了!

全文完!